Originalmente planeé enfocar este artículo del blog en la internet oscura. Muchos de los que lean este blog sabrán que la internet oscura es una parte muy conocida de Internet donde muchos sitios no están indexados por los motores de búsqueda y sólo se puede acceder a ellos si se conoce la dirección del sitio, lo que los hace ocultos de forma eficaz. Acceder a la internet oscura requiere un software especial, como los navegadores configurados con Tor. Una vez dentro de la internet oscura, existen mercados de "red oscura" que venden datos sensibles robados, conseguidos mediante brechas de seguridad (además de productos ilegales como drogas y armas de fuego). La moneda elegida para la internet oscura es la cripto-moneda Bitcoin.

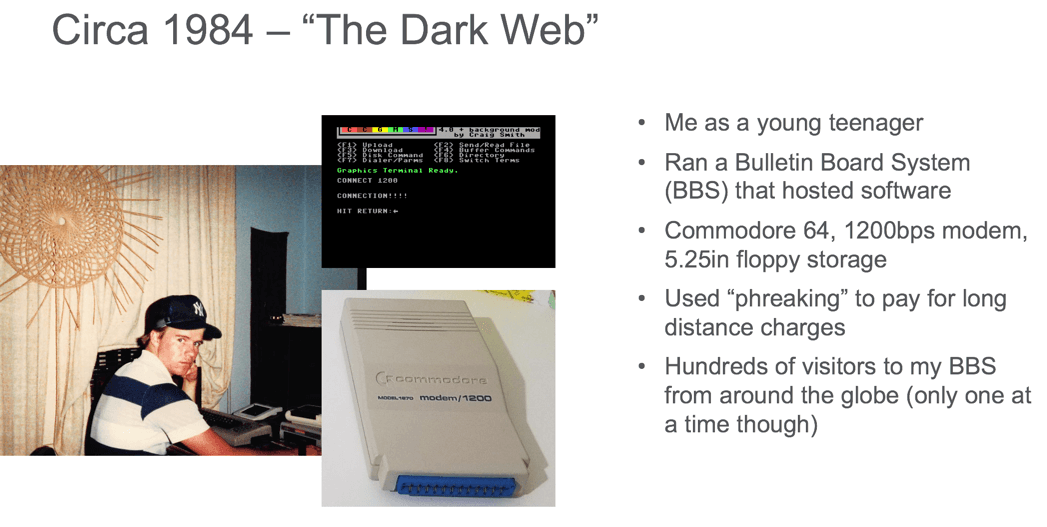

Pensé que sería interesante investigar y dar una vuelta por la internet oscura, proporcionando mi perspectiva sobre qué actividades tienen lugar y lo fácil que es comprar y vender datos sensibles. La internet oscura presenta una experiencia de déjà vu para mí personalmente. Veréis, cuando era un joven adolescente, fui uno de los muchos pioneros en los comienzos de la era de las BBS en los 80.

Alojé en mi habitación un sitio “warez” (con software pirata) y tuve cientos de visitantes de todo el mundo, aunque sólo uno a la vez podía visitarlo en esos primeros días. Mi sistema era un ordenador Commodore 64, una unidad de disco 1541 y un módem de 300 baudios, que más tarde cambié por un módem de 1200 baudios. Utilicé técnicas de "phreaking" (hackeo del sistema telefónico) para cubrir los gastos de teléfono de larga distancia. Se podría argumentar que lo que hacía en los 80 era una forma de internet oscura de hoy en día, aunque en lugar de drogas, armas de fuego, etc., simplemente compartía software.

Avanzando rápidamente hasta el día de hoy, estaba ansioso por probar la internet oscura. Para empezar, instalé una VPN, configuré mi navegador con Tor, y procedí a pasar varias horas revisando un montón de sitios .onion. Como parte del proceso, fui de un lado a otro entre la internet oscura y el mundo real, buscando en Google en el mundo real para encontrar algunos de los sitios web oscuros más populares. Ahí fue cuando me di cuenta. Mientras que la internet oscura puede dar miedo con diversos lugares donde puedes acceder a datos confidenciales si buscas con suficiente atención, hay un lugar que podría decirse que es más peligroso y mucho más significativo en escala. Miles de sitios públicos en los que se pueden subir y compartir fácilmente datos sensibles, ya sea con intención maliciosa o accidentalmente por parte de personas desprevenidas. Este lugar es lo opuesto a la internet oscura porque no está oculto, sino que está justo delante de nosotros a plena vista. Bienvenido a la "internet brillante".

Investigando la internet brillante – conozca a nuestra víctima Frank Altos

Para ayudar a articular lo que es la internet brillante, recluté al equipo de Netskope Threat Research Labs y desvié la investigación de la internet oscura y en su lugar me centré en lugares de la internet pública donde se pueden subir y compartir fácilmente datos sensibles, en muchos casos de forma anónima sin necesidad de crear una cuenta vinculada a una tarjeta de crédito. Para algunos de ustedes, estos hallazgos pueden ser impactantes. Muchos de ustedes ya saben que algunos de estos sitios existían, pero tal vez no se hayan dado cuenta de lo extendido y ridículamente fácil que es hacer algún daño significativo.

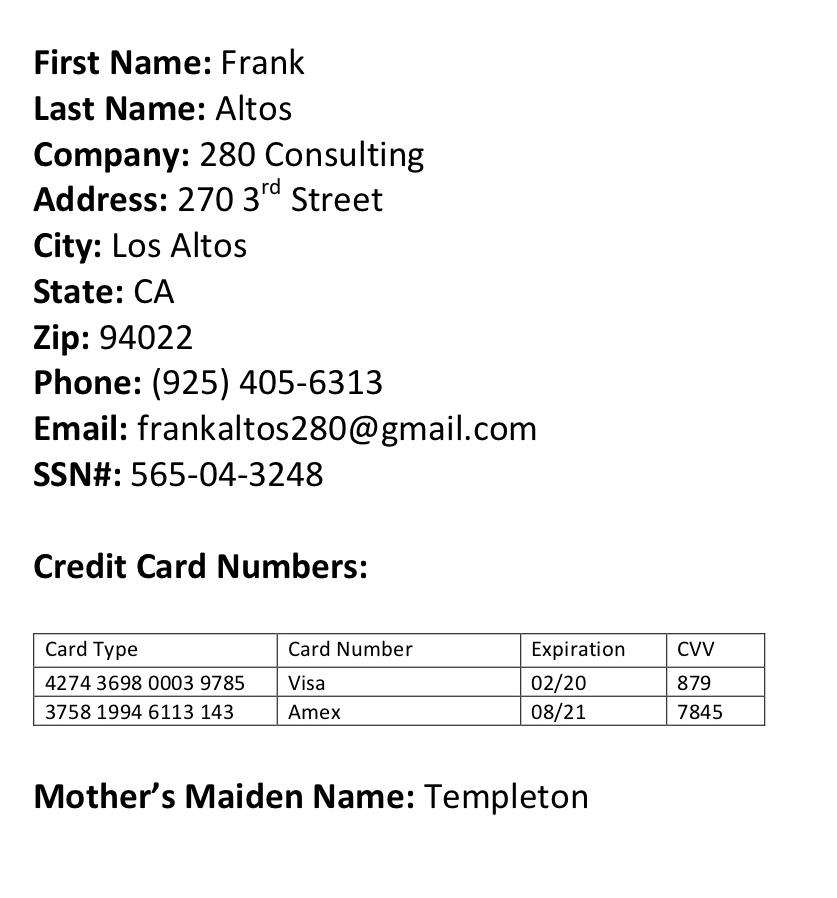

Como parte de la investigación, queríamos pintar un escenario del mundo real que implicara compartir datos sensibles. Para apoyar esto, creamos un conjunto de datos que representa el tipo de datos que se robaron durante la reciente violación de datos de Equifax. Creamos un registro de cliente ficticio con información personal que incluye nombre, dirección, número de teléfono, correo electrónico y número de seguridad social. También añadimos un par de números de tarjetas de crédito, que pensamos que serían apropiados dada la frecuencia con la que se venden en la internet oscura. Por último, pero no menos importante, incluimos el apellido de soltera de la madre ligado a este usuario, que es otra información que puede ser valiosa para los hackers. Empaquetamos estos datos sensibles en tres formatos diferentes; un PDF, un JPEG y un .pptx, lo que nos permitirá expandir nuestro alcance mientras usamos la internet brillante para subir y compartir estos datos.

Lugares para subir y compartir la información personal de Frank

Ahora que teníamos nuestros datos sensibles, comenzamos el proceso de buscar lugares en Internet que faciliten el compartir esta información. Como base, tenemos el beneficio de tener más de 34.000 servicios en la nube que son investigados por el equipo de Netskope Threat Research Labs. El equipo de investigación de Netskope también organiza estos servicios de nube en categorías. Para esta investigación en particular, nos centramos en las categorías en las que es común facilitar el intercambio. Esto incluye aplicaciones en la nube para el almacenamiento, la colaboración y las aplicaciones personales. Tomamos los servicios en la nube más populares dentro de estas categorías, medidos por el número de sesiones de usuario a través de los tenants de Netskope.

A continuación, quisimos centrarnos en los servicios en la nube a los que se puede acceder fácilmente y compartir datos sin que el servicio requiera una tarjeta de crédito. Si se necesita una tarjeta de crédito, esto presenta suficiente fricción como para que compartir de forma anónima sea más difícil. Para aquellos servicios en la nube que no requieren una tarjeta de crédito, queríamos identificar aquellos en los que se pueden subir y compartir datos públicamente y que los datos puedan ser indexados por los motores de búsqueda. Este es el escenario más arriesgado dado el hecho de que los datos sensibles pueden ser fácilmente subidos y compartidos públicamente. Un ejemplo reciente de esto fue cuando Microsoft Docs.com se cerró temporalmente tras las quejas de que los datos se compartían públicamente de forma predeterminada.

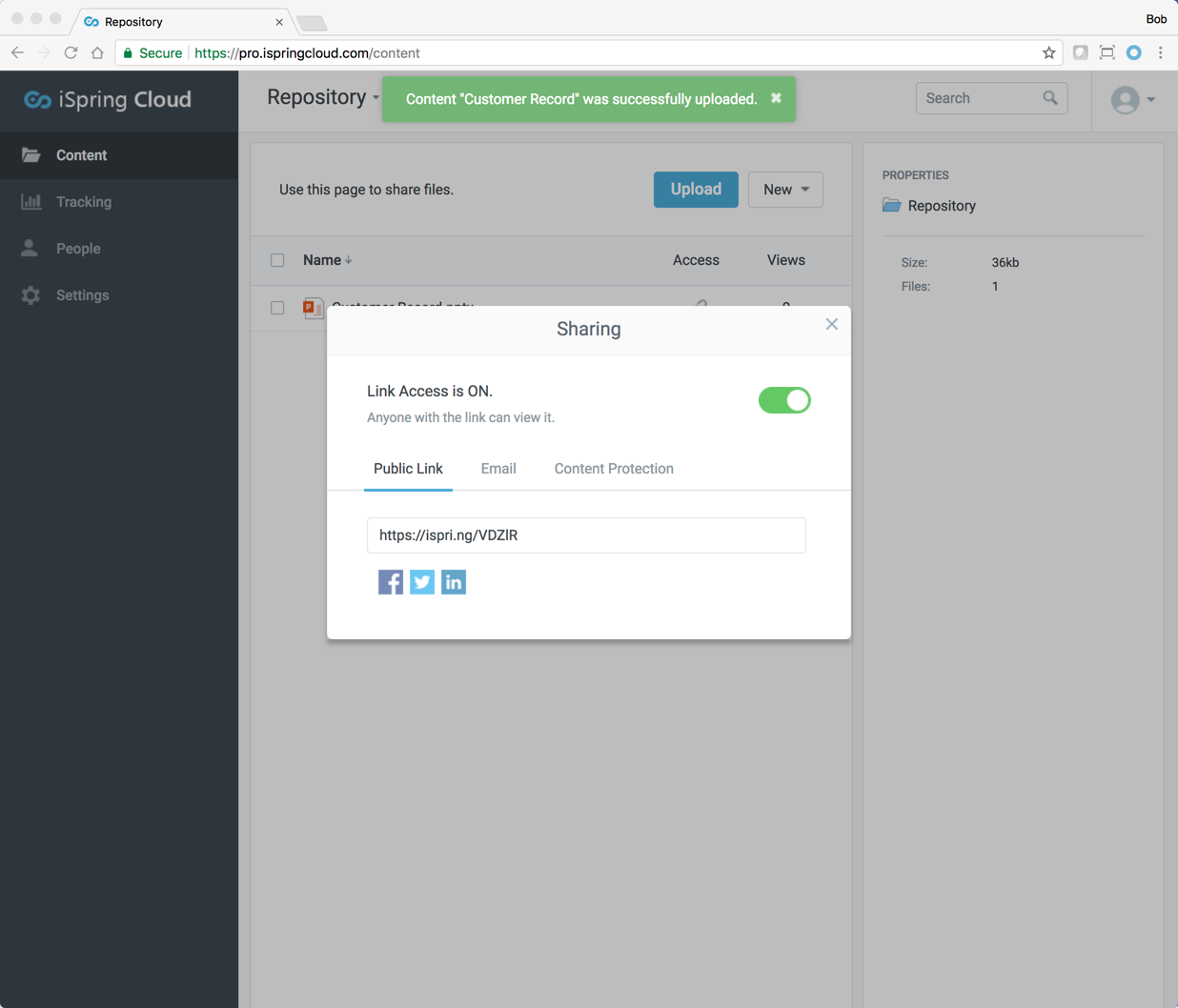

También queríamos identificar los servicios en la nube que simplemente facilitan la carga y el intercambio de datos sensibles a través de un enlace compartido.

En este caso, el enlace compartido no está indexado por los motores de búsqueda, por lo que habría que compartir el enlace con personas o grupos específicos o colocar el enlace compartido en un sitio web para que los motores de búsqueda lo indexen. No obstante, el hecho de que pueda cargar y compartir datos fácilmente sin necesidad de registrarse con una tarjeta de crédito hace que sea muy fácil filtrar datos confidenciales.

Los resultados de la investigación

Investigamos un tamaño de muestra que incluía 1.000 de los principales servicios en nube en las categorías de almacenamiento y colaboración, además de un puñado de servicios en la nube para compartir presentaciones en la categoría de aplicaciones personales en la nube. Luego extrapolamos los números basados en el número total de servicios en la nube. Aquí están los resultados:

Más de 1.200 servicios en la nube facilitan el intercambio de datos confidenciales

Más del 10% (1.240) de los servicios en la nube le permiten registrarse fácilmente sin necesidad de una tarjeta de crédito, subir datos y compartirlos. Aquí están los enlaces que creamos usando un puñado de estos servicios de nube para compartir los datos personales de Frank:

buzón: https://www.dropbox.com/s/lurd51qeg25feiq/Customer%20Record.pdf?dl=0

OneDrive: https://1drv.ms/b/s!AiOdtHvp9jERaX5mFYba9HF4wDw

Caja: https://app.box.com/s/skyfz7wuvqig4mr27xa28xuic7cqjiqw

Archivo compartido de Citrix: https://280consulting.sharefile.com/d-s5f29f174b5f4bacb

Transferimos: https://we.tl/FEhl9Y7Nf2

Mediafuego: http://www.mediafire.com/file/6l5eye4izthgf4p/Customer_Record.pdf

Cientos de servicios en la nube facilitan el intercambio de datos públicamente

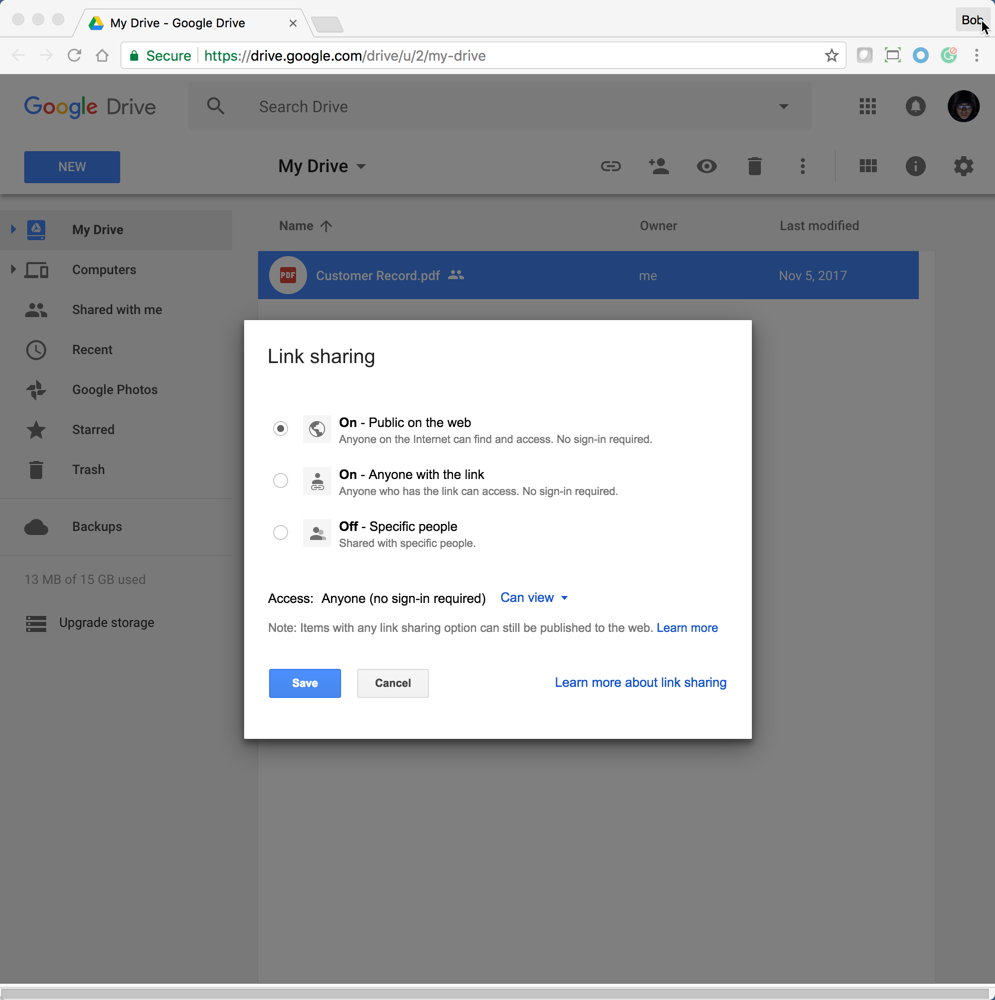

Cientos de servicios de almacenamiento en la nube y para compartir presentaciones le permiten cargar y compartir datos públicamente. Esto puede estar bien para los datos destinados a ser públicos, pero los datos sensibles como los planes de negocio, los datos de los clientes y cualquier cosa confidencial podría fácilmente caer en las manos equivocadas. Google Drive es el único servicio de almacenamiento en la nube de uso general que permite a los usuarios eludir el control de seguridad del almacenamiento en la nube al respaldar la capacidad de compartir datos públicamente y hacerlos indexar por los motores de búsqueda. Otros servicios de nube como OpenDrive y Jottacloud también permiten compartir públicamente. A continuación se muestra la capacidad de compartir públicamente de Google y un enlace público a los datos personales de Frank.

Los datos personales de Frank en Google pueden ser descubiertos simplemente buscando "Customer Record site:drive.google.com ". Esto le indica a Google que busque cualquier mención de las palabras clave “Customer Record” (Registro de cliente) en drive.google.com. La búsqueda de datos públicos que residen en las cuentas de Google Drive es tan fácil como introducir lo siguiente en Google: site:drive.google.com. Resulta que hay más de 434.000 archivos públicos en las cuentas de Google Drive y más de un tercio parecen ser de naturaleza sensible.

Utilicé esta técnica y encontré una serie de datos sensibles en algunos lugares interesantes. Por ejemplo, una ciudad de Massachusetts alberga una gran cantidad de datos públicos en Google Drive desde el departamento de policía de la ciudad hasta el secretario/a municipal. Google Drive es su depósito central con enlaces a los datos que aparecen en varios sitios web. Aunque se espera que la mayoría de estos datos, si no todos, estén disponibles públicamente, no estaba claro si la ciudad tenía la intención de poner el repositorio central de Google Drive a disposición del público.

Se están compartiendo públicamente datos sensibles a través de los servicios en la nube para compartir presentaciones

Los servicios para compartir presentaciones son una forma popular de subir y compartir presentaciones. Estos servicios también facilitan el compartir públicamente y es increíble el tipo de datos que puedes encontrar simplemente realizando una búsqueda en Google. Por ejemplo, si buscas "Prezi" y "QBR" encontrarás todas las presentaciones de QBR (quarterly business review) o revisión trimestral de negocios, publicadas en el servicio de compartición de diapositivas Prezi. Esto incluye datos confidenciales como cifras de ingresos, nombres de clientes y planes de negocio. Obviamente, estos datos no están destinados a ser compartidos públicamente. Aquí hay una pequeña muestra de algunas de las presentaciones descubiertas con esa simple búsqueda:

Q3 QBR presentación por Blake https://prezi.com/2lhek3nn6jt3/q3-qbr-presentation/

Presentación de QBR por Daniel https://prezi.com/g3fvjr7ipkxi/qbr-presentation/

Presentación de QBR por Jen https://prezi.com/ogwrzh8x5qvm/qbr/

Presentación de QBR por Jack https://prezi.com/jqodmmbtl04w/jack-holroyd-qbr/

QBR por Amit https://prezi.com/mgovxx61ojt0/qbr/

Aquí hay algunos otros servicios para compartir presentaciones junto con los datos personales de Frank compartidos públicamente. Es asombroso lo fácil que es registrarse en estos servicios en la nube usando una cuenta ficticia y subir fácilmente contenido sensible, y compartirlo públicamente.

compartir diapositivas https://www.slideshare.net/FrankAltos/customer-record-81633005

hazio https://www.beamium.com/YRBDHCFF

merienda http://snack.to/b7n0o88j?UA_PHPSESSID=tsi684kd61i5iaoklpl427abc1

Diapositivas http://slides.com/frankaltos/deck

Resumen

Mientras que la internet brillante es un lugar siniestro, también tiene un lado bueno. En promedio, una empresa tiene más de 2.400 servicios en la nube en uso y más del 95% de ellos son liderados por las áreas de negocio o los usuarios, mientras que el 5% restante son liderados por TI. Las líneas de negocio dependen de estos servicios en la nube para moverse rápidamente, innovar y ser más productivas. Una estrategia sólida cloud security de seguridad en la nube debe ser integral y centrarse en la seguridad de los servicios en la nube liderados por TI como Office 365, además de habilitar de manera segura la internet brillante con control de acceso granular y DLP en la nube que se puede aplicar al tráfico web de la internet brillante. Teniendo en cuenta el ejemplo anterior, las mejores prácticas de seguridad de Google Drive deben incluir una estrategia para garantizar que los datos confidenciales no se compartan públicamente.

Puede obtener más información sobre la red brillante uniéndose a nuestro próximo seminario web https://es-es-fd0f286935d441d43.getsmartling.com/lp-webinar-can-you-see-the-bright-web.html donde compartiremos los hallazgos de nuestra investigación, brindaremos una demostración en vivo y mostraremos cómo Netskope puede ayudar a sus usuarios a navegar de manera segura en la red brillante.

Atrás

Atrás

Lea el blog

Lea el blog